Archive for September, 2018

ENKRIPSI

by rahmasuhita on Sep.23, 2018, under Uncategorized

ENKRIPSI

Sejarah Singkat Enkripsi

Kata enkripsi berasal dari bahasa Yunani kryptos yang berarti tersembunyi atau rahasia. Dulu ketika masih banyak orang yang belum bisa membaca, menuliskan pesan rahasia dengan cara biasa sudah terbilang cukup pada masa itu. Namun tentu hal tersebut tentu sangat tidak efektif, hingga kemudian mulailah dikembangkan skema enkripsi untuk mengubah pesan menjadi bentuk yang tidak dapat dibaca guna menjaga kerahasiaan dari pesan tersebut ketika akan diantar ke sebuah tempat yang lain.

Pada tahun 700 sebelum masehi orang-orang Sparta menulis pesan yang sesitif pada kulit yang dililit pada sebuah tongkat yang disebut scytale. Ketika tulisan tersebut dilepas akan menghasilkan karakter yang acak sehingga tidak mampu dibaca. Namun bila digunakan tongkat dengan diameter yang sama, maka kumpulan karakter acak itu dapat diuraikan kembali (decrypt) sehingga mampu dibaca oleh penerima.

Diwaktu yang lain, orang Romawi menggunakan apa yang disebut Sandi Chaesar. Enkripsi jenis ini terbilang sederhana dimana masing-masing huruf pada teks digantikan oleh huruf lain yang memiliki selisih tertentu dalam alfabet. Jika misalnya angka yang ditentukan adalah tiga, maka pesan “nesabamedia” akan menjadi “qhvdedphgld”. Sekilas mungkin ini terlihat sulit untuk di uraikan kembali, namun bila anda memperhatikan kata yang sering digunakan seperti penggunaan huruf D=A, akan mempermudah proses enkripsi.

Dan hingga pada pertengahan tahun 1970-an, enkripisi melakukan sebuah lompatan yang besar, dimana B. Whitfield Diffie dan Martin Hellman memecahkan salah satu masalah mendasar dari kriptografi, yaitu bagaimana cara mendistribusikan kunci enkripsi dengan aman untuk digunakan kepada mereka yang membutuhkannya. Hal tersebut kemudian dikembangkan bersama dengan RSA dan mencitpakan sebuah implementasi public-key menggunakan algoritma asimetris, yang mana kemudian menjadi era baru untuk enkripsi hingga saat ini.

Jenis-Jenis Enkripsi di Era Modern

Semua algoritma enkripsi yang sudah kita bahas tadi sebagian besar menggunakan dua jenis enkripsi, yaitu:

- Algoritma Symmetric key menggunakan kunci enkripsi yang terkait atau identik untuk enkripsi dan dekripsi.

- Algoritma Asymmetric key menggunakan kunci berbeda untuk enkripsi dan dekripsi. Biasanya ini disebut sebagai Public-key Cryptography.

Enkripsi Symmetric key

Untuk menjelaskan konsep enkripsi ini, kita akan menggunakan sedikit penjelasan dari Wikipedia untuk memahami bagaimana cara kerja algoritma Symmetric.

Alice menaruh sebuah pesan rahasia di dalam kotak dan mengunci kotak menggunakan gembok dan ia memiliki kuncinya. Kemudian dia mengirimkan kotak ke Bob melalui surat biasa. Ketika Bob menerima kotak, ia menggunakan kunci salinan sama persis yang dimiliki Alice untuk membuka kotak dan membaca pesan. Bob kemudian dapat menggunakan gembok yang sama untuk membalasa pesan rahasia.

Dari contoh itu, algoritma sysmmetric-key dapat dibagikan kepada stream cipher dan block cipher. Stream cipher mengenkripsi satu per satu bit dari pesan, dan block cipher mengamil beberapa bit, biasanya 64bit dan mengenkripsi mereka menjadi satu bagian. Ada banyak algoritma berbeda dari symmetric termasuk Twofish, Serpent, AES (Rijndael), Blowfish, CAST5, RC4, TDES, and IDEA.

Enkripsi Asymmetric key

Pada metode asymmetric key, Bob dan Alice memiliki gembok yang berbeda, bukan satu gembok dengan beberapa kunci seperti contoh symmetrick key di atas. Tentu saja contoh ini lebih sederhana daripada yang seharusnya, tapi sebenarnya jauh lebih rumit.

Pertama Alice meminta Bob untuk mengirim gembok yang terbuka melalui surat biasa, sehingga ia tidak membagikan kuncinya. Ketika Alice menerimanya, ia menggunakannya untuk mengunci sebuah kota yang berisi pesan dan mengirimkan kotak dengan gembok terkunci tadi ke Bob. Bob kemudian membuka kotak dengan kunci yang ia pegang karena itu gembok miliknya untuk membaca pesan Alice. Untuk membalasnya, Bob harus meminta Alice untuk melakukan hal yang sama.

Keuntungan dari metode asymmetric key adalah Bob dan Alice tidak pernah berbagi kunci mereka. Hal ini untuk mencegah pihak ketiga agar tidak menyalin kunci atau memata-matai pesan Alice dan Bob. Selain itu, jika Bob ceroboh dan membiarkan orang lain untuk menyalin kuncinya, pesan Alice ke Bob akan terganggu, namun pesan Alice kepada orang lain akan tetap menjadi rahasia, karena orang lain akan memberikan gembok milik mereka ke Alice untuk digunakan.

Enkripsi asymmetric menggunakan kunci yang berbeda untuk enkripsi dan dekripsi. Penerima pesan memiliki sebuah kunci pribadi dan kunci publik. Kunci publik diberikan ke pengirim pesan dan mereka menggunakan kunci publik untuk melakukan enkripsi pesan. Penerima menggunakan kunci pribadi untuk membuka pesan enrkipsi yang telah dienkripsi menggunakan kunci publik si penerima.

Ada satu keuntungan melakukan enkripsi dengan menggunakan metode ini. Kita tidak perlu mengirim sesuatu yang rahasia (seperti kunci enkripsi kita atau password) melalui saluran yang tidak aman. Kunci publik kamu akan leihat ke dunia dan itu bukan rahasia. Kunci rahasia kamu akan tetap aman di komputer kamu, dimana itu tempatnya.

5 Jenis Enkripsi Password yang Tidak Bisa Di-hack

Dilansir melalui StorageCraft, sebelum membahas jenis enkripsi password, mari kita mengerti arti enkripsi terlebih dahulu. Enkripsi mudahnya adalah menyamarkan kata-kata agar hanya pengirim dan penerima pesan yang tahu.

Nah setelah mengerti arti enkripsi, tanpa berlama-lama lagi langsung saja yuk. Ini dia jenis enkripsi password yang tidak bisa di-hack.

1. Triple DES

Pertama ada Triple DES, merupakan pengembangan lebih lanjut dari algoritma DES (Data Encryption Standard). Di mana DES dinilai sudah tidak kompeten karena kerap dibobol oleh hacker. Triple DES mempergunakan proteksi dengan 3 kunci berbeda, di mana masing-masing terdiri dari setidaknya panjang 56 bits.

2. RSA

Selanjutnya ada RSA yang umumnya dipakai publik secara luas, bahkan juga dipakai sebagai standar untuk berkirim data melalui internet. Tidak seperti Triple DES, algoritma RSA bersifat asimetris karena kunci dekripsinya yang berpasangan. Dengan metode ini, sampai sekarang masih mustahil ditembus.

3. Blowfish

Mirip seperti Triple DES, merupakan pengembang lebih lanjut dari DES. Perbedaannya dengan Triple DES, Blowfish akan membagi data yang akan dienkripsi menjadi banyak blok. Di mana per blok ukurannya adalah 64 bits, lalu tiap blok ini akan dienkripsi satu per satu secara berbeda-beda.

4. Twofish

Sebelum adanya Blowfish, awalnya adalah Twofish. Namun metode enkripsi antara Blowfish dan Twofish sendiri sangat berbeda. Twofish bersifat asimetris dan hanya mempergunakan satu kunci yang panjangnya bisa hingga 256 bits. Dengan metode ini, memungkinkan Twofish menjadi enkripsi tercepat saat ini.

5. AES

Terakhir ada AES yang merupakan singkatan dari Advanced Encryption Standard. Kalau soal keamanan, kayaknya nggak perlu ragu lagi. Soalnya AES ini sudah menjadi standar pemerintah Amerika Serikat dan beberapa organisasi ternama lainnya. Panjang enkripsinya ada 128 bits namun sangat kompleks. Dalam kondisi ekstrim, bisa diperpanjang hingga 256 bits.

Sumber :

https://winpoin.com/winexplain-apa-itu-enkripsi-dan-bagaimana-cara-kerjanya/

https://www.nesabamedia.com/pengertian-enkripsi/

https://jalantikus.com/tips/jenis-enkripsi-password/

AUDIT TI

by rahmasuhita on Sep.23, 2018, under Uncategorized

AUDIT TI

Audit Teknologi Informasi adalah sebuah kontrol manajemen dalam sebuah teknologi informasi (TI) yang digunakan untuk menjaga data, integritas data dan beroperasi secara efektif untuk mencapai sebuah tujuan dalam sebuah manajemen organisasi. Audit TI pada umumnya disebut sebagai “Pengolahan Data Otomatis (ADP) Audit”.

Tujuan IT audit

- Availability, ketersediaan informasi, apakah informasi pada perusahaan dapat menjamin ketersediaan informasi dapat dengan mudah tersedia setiap saat.

- Confidentiality / kerahasiaan informasi, apakah informasi yang dihasilkan oleh sistem informasi perusahaan hanya dapat diakses oleh pihak-pihak yang berhak dan memiliki otorisasi.

- Integrity, apakah informasi yang tersedia akurat, handal, dan tepat waktu.

Manfaat Audit IT

Manfaat pada saat Implementasi (Pre-Implementation Review)

- Institusi dapat mengetahui apakah sistem yang telah dibuat sesuai dengan kebutuhan ataupun memenuhi acceptance criteria.

- Mengetahui apakah pemakai telah siap menggunakan sistem tersebut.

- Mengetahui apakah outcome sesuai dengan harapan manajemen.

Manfaat setelah sistem live (Post-Implementation Review)

- Institusi mendapat masukan atas risiko-risiko yang masih yang masih ada dan saran untuk penanganannya.

- Masukan-masukan tersebut dimasukkan dalam agenda penyempurnaan sistem, perencanaan strategis, dan anggaran pada periode berikutnya.

- Bahan untuk perencanaan strategis dan rencana anggaran di masa mendatang.

- Memberikan reasonable assurance bahwa sistem informasi telah sesuai dengan kebijakan atau prosedur yang telah ditetapkan.

- Membantu memastikan bahwa jejak pemeriksaan (audit trail) telah diaktifkan dan dapat digunakan oleh manajemen, auditor maupun pihak lain yang berwewenang melakukan pemeriksaan.

Lazimnya, audit dilakukan satu kali dalam setahun, yaitu untuk Laporan Keuangan akhir tahun, misalnya per 31 Desember dan untuk periode Januari – Desember. Perusahaan dapat saja melakukan audit untuk setiap bulannya atau setiap triwulan atau per kwartal apabila diperlukan. Namun demikian, pada umumnya perusahaan hanya melakukan audit pada akhir tahun saja mengingat audit harus dilakukan oleh Kantor Akuntan Publik yang merupakan pihak ketiga yang independen, yang artinya pelaksanaan audit setiap kalinya memerlukan biaya.

Didukung pula oleh penguasan berbagai framework, standard dan best practices yang diakui secara luas seperti COBIT, ITIL, TOGAF, ISO/IEC series (27001/27002, 20000, dll), standard internal auditor, regulasi terkait sektor tertentu (misal Peraturan BI, dll). Tentu saja standard, framework, dan best practices tersebut tidak dapat langsung diadopsi begitu saja, namun perlu penyesuaian dengan kondisi dan kebutuhan organisasi/perusahaan yang terkait. Karena pengadopsian standard/framework/best practices tanpa penyesuaian relevansinya dengan organisasi dapat berdampak kurang baik dalam pencapaian tujuan audit yang dilakukan, disamping inefisiensi aktifitas baik bagi Auditor maupun Audite.

Berikut beberapa track record kami dalam melakukan Audit TI:

Top of Form

- Audit/Review atas Pengelolaan TI PT Bukit Asam(2014)

- Audit atas tata kelola TI RSJPD Harapan Kita(2010)

- Audit atas TI PT Sarinah(2012)

- Review Audit Internal TI PT BNI Syariah (2013 dan 2016)

- Review Audit Internal TI PT BPD Papua (2015)

- Audit General TI PT BPD Papua (2015 dan 2016)

- Audit TI RS Immanuel Bandung dan RS Bayukarta Kerawang (2016)

- Audit General TI PT BPD Sulawesi Tengah (2016)

- Audit General TI PT BPD Sulawesi Tengah (2017)

Sumber :

https://www.dictio.id/t/apa-yang-dimaksud-dengan-audit-teknologi-informasi/15065

http://ivitc.com/monitor-dan-evaluasi/audit-ti/

http://portalukm.com/mengapa-pembukuan-perusahaan-perlu-diaudit/

VIRUS KOMPUTER

by rahmasuhita on Sep.23, 2018, under Uncategorized

VIRUS KOMPUTER

- SEJARAH VIRUS KOMPUTER

Sejarah virus komputer bisa dianggap sama tuanya dengan perkembangan komputer itu sendiri. Virus pada dasarnya merupakan program yang sengaja dibuat. Kemudian, apa tujuan pembuatan program tersebut? Tidak lain dan tidak bukan adalah untuk merusak komponen atau sistem komputer atau hanya untuk mencuri data di suatu komputer.

Virus komputer generasi pertama, tergolong cukup jinak. contohnya virus “CREEPER” pada tahun 1971 pada saat belum adanya jaringan global. Virus ini cuma menampilkan pesan : I’M A CREEPER : CATCH ME IF YOU CAN” –merupakan eksperimen berbahaya dalam dunia komputasi yang terkarantina di jaringan rumah, (Creeper hanya terdapat di sistem operasi TENEX). Dengan sudah tersambungnya jaringan global sekarang ini, wajar jika banyak pengguna komputer merasa takut terhadap makhluk bernama virus ini.

Kemudian di tahun 1986, muncullah virus canggih yang menyerang Ms Dos, virus tersebut dikenal dengan nama virus brain. Perkembangan virus komputer semakin menggila, bahkan dalam rentang waktu antara 1970 hingga 1990, Wikipedia mencatat bahwa setidaknya ada 500 virus yang menyerang personal komputer. Itu adalah data kasar dimana Wiki melakukan pencatatan terhadap virus yang dilaporkan, artinya masih banyak virus lain yang kemungkinan besar menjangkiti komputer, namun tidak tecatat dalam sejarah.

Data yang mencengangkan terus berlanjut. Tahun 1992, adalah tahun dimana infeksi virus mulai besar-besaran terjadi di seluruh dunia. Setidaknya, antara tahun 1990 ke 1992, ada 1800 virus baru yang muncul, dan data tersebut naik hingga 7500 virus di tahun 1994. Tahun 2000 lebih menggila lagi, karena ada paling tidak 50.000 virus baru tersebar di seluruh dunia.

Area perusakan virus komputer juga terus berkembang dari waktu ke waktu. Awalnya, mungkin Anda hanya melihat virus yang merusak dokumen, namun kini, virus komputer bisa melakukan perusakan dengan kompleksitas jauh lebih tinggi. Tidak hanya dokumen, namun ada file exe, penghapusan dokumen, dan bahkan bisa merusak keseluruhan sistem operasi komputer.

2. KLASIFIKASI DAN JENIS VIRUS KOMPUTER

Pada dasarnya klasifikasi mengenai kode-kode program berbahaya ini masih rancu dan menjadi kontroversi bagi banyak orang bahkan bagi orang yang memang mendalami bidang komputer.

Secara umum, program-program ini dapat dikelompokkan kedalam 3 kategori utama yaitu:

- Virus: merujuk pada program yang mampu untuk mereplikasi dirinya sendiri dan menempelkan dirinya pada suatu host berupa program atau file lain.

- Worm: merujuk pada program independen yang memiliki kemampuan untuk bereplikasi dengan sendirinya. Independen di sini memiliki makna bahwa worm tidak memiliki host program sebagaimana virus, untuk ditumpangi. Sering kali worm dikelompokan sebagai sub-kelas dari virus komputer.

- Trojan: merujuk pada program independen yang dapat mempunyai fungsi yang tampaknya berguna, dan ketika dieksekusi, tanpa sepengetahuan pengguna, juga melaksanakan fungsi-fungsi yang bersifat destruktif.

Jenis – jenis virus :

- Virus Compiler, virus yang sudah di compile sehingga dapat dieksekusi langsung. Ini adalah virus yang pertama kali muncul di dunia komputer, dan mengalami perkembangan pesat sekarang. Virs pertama ini sangatlah sulit dibasmi karena dibuat dengan bahasa rendah, assembler. Memang bahasa ini cocok untuk membuat virus namun sangatlah susah menggunakannya. Keunggulan dari virus ini adalah mampu melakukan hampir seluruh manipulasi yang mana hal ini tidak selalu dapat dilakukan oleh virus jenis lain karena lebih terbatas.

- Virus File, adalah virus yang memanfaatkan file yang dapat diijalankan/dieksekusi secara langsung. Biasanya file *.EXE atau *.COM. Tapi bisa juga menginfeksi file *.SYS, *.DRV, *.BIN, *.OVL dan *.OVY. Jenis Virus ini dapat berpindah dari satu media ke semua jenis media penyimpanan dan menyebar dalam sebuah jaringan.

- Virus Sistem, atau lebih dikenal sebagai virus Boot. Kenapa begitu karena virus ini memanfaatkan file-file yang dipakai untuk membuat suatu sistem komputer. Sering terdapat di disket/tempat penyimpanan tanpa sepengetahuan kita. Saat akan menggunakan komputer(restart), maka virus ini akan menginfeksi Master Boot Sector dan System Boot Sector jika disket yang terinfeksi ada di drive disket/tempat penyimpanan.

- Virus Boot Sector, virus yang memanfaatkan hubungan antar komputer dan tempat penyimpanan untuk penyebaran virus.Apabila pada boot sector terdapat suatu program yang mampu menyebarkan diri dan mampu tinggal di memory selama komputer bekerja, maka program tersebut dapat disebut virus. Virus boot sector terbagi dua yaitu virus yang menyerang disket dan virus yang menyerang disket dan tabel partisi.

- Virus Dropper, suatu program yang dimodifikasi untuk menginstal sebuah virus komputer yang menjadi target serangan. setelah terinstal, maka virus akan menyebar tetapi Dropper tidak ikut menyebar. Dropper bisa berupa nama file seperti Readme.exe atau melalui Command.com yang menjadi aktif ketika program berjalan. Satu program Dropper bisa terdapat beberapa jenis Virus.

- Virus Script/Batch, awalnya virus ini terkenal dengan nama virus batch seperti yang dulu terdapat di file batch yang ada di DOS.Virus script biasanya sering didapat dari Internet karena kelebihannya yang fleksibel dan bisa berjalan pada saat kita bermain internet, virus jenis ini biasanya menumpang pada file HTML (Hype Text Markup Language) dibuat dengan menggunakan fasilitas script seperti Javascript, VBscript,4 maupun gabungan antara script yang mengaktifkan program Active-X dari Microsoft Internet Explorer.

- Virus Macro, virus yang dibuat dengan memanfaatkan fasilitas pemrograman modular pada suatu program aplikasi seperti Ms Word, Ms Excel, Corel WordPerfect dan sebagainya. Walaupun virus ini terdapat didalam aplikasi tertentu tetapi bahaya yang ditimbulkan tidak kalah berbahanya dari virus-virus yang lain.

- Virus Polymorphic, dapat dikatakan virus cerdas karena virus dapat mengubah strukturnya setelah melaksanakan tugas sehingga sulit dideteksi oleh Antivirus.

- Virus Stealth, virus ini menggunakan cara cerdik, yakni dengan memodifikasi struktur file untuk meyembunyikan kode program tambahan di dalamnya. Kode ini memungkinkan virus ini dapat menyembunyikan diri. Semua jenis virus lain juga memanfaatkan kode ini. Ukuran-ukuran file tidak berubah setelah virus menginfeksi file.

- Virus Companion, virus jenis ini mencari file *.EXE untuk membuat sebuah file *.COM dan menyalin untuk meletakkan virus. Alasannya, file *.COM berjalan sebelum file *.EXE.

- Virus Hybrid, virus ini merupakan virus yang mempunyai dua kemampuan biasanya dapat masuk ke boot sector dan juga dapat masuk ke file. Salah satu contoh virus ini adalah virus Mystic yang dibuat di Indonesia.

- Trojan horse, disebut juga kuda troya. Trojan Horse tidak menyebar seperti yang lain. Karena itu, Trojan Horse tidak tergolong virus walaupun karakteristiknya sama. Trojan menginfeksi komputer melalui file yang kelihatannya tidak berbahaya dan biasanya justru tampaknya melakukan sesuatu yang berguna. Namun akhirnya virus menjadi berbahaya, misalnya melakukan format hardisk.Trojan

3. CARA KERJA DAN PENYEBAB VIRUS

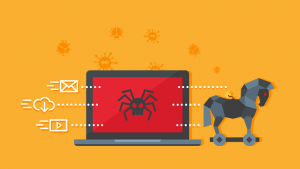

- Trojan

Trojan merupakan jenis virus komputer yang memiliki kemampuan untuk mengontrol atau bahkan mencuri data-data yang ada pada sebuah perangkat komputer. Virus jenis Trojan biasanya muncul melalui internet dan juga email yang diterima oleh user.

- Worm

Virus jenis worm merupakan virus yang cukup berbahaya karena mampu bereproduksi atau berkembang biak dengan sangat cepat. Jika virus jenis ini dibiarkan saja pada sebuah perangkat komputer, maka kapasitas hard disk komputer tersebut akan penuh oleh file-file sampah.

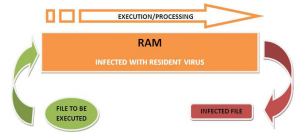

- Memory Resident Virus

Memory Resident Virus adalah jenis virus yang dapat menginfeksi memori pada komputer. Efek yang ditimbulkan dari virus jenis ini adalah membuat kinerja komputer menjadi lambat dan kurang maksimal.

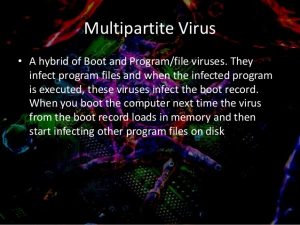

- Multipartite Virus

Virus jenis ini biasanya terdiri dari beberapa file yang dapat menginfeksi sistem operasi tertentu pada sebuah perangkat komputer. Virus jenis ini biasanya tersembunyi pada RAM dan Hard disk komputer. Hal yang membahayakan yakni virus ini mampu menginfeksi dengan sangat cepat.

- FAT Virus

Virus jenis File Allocation Table ini merupakan virus komputer yang mampu merusak file-file pada direktori tertentu. File yang terinfeksi virus jenis ini biasanya akan disembunyikan, jadi seakan file tersebut menghilang.

Jadi, jika ada beberapa file di komputer kamu yang menghilang secara misterius, bisa jadi penyebabnya adalah virus FAT.

- Directory Virus

Directory Virus adalah jenis virus yang menginfeksi file yang berekstensi exe. Mungkin kamu pernah menjalankan sebuah file exe di komputer kamu, dan dalam seketika, file exe tersebut hilang atau error tanpa alasan jelas.

- Macro Virus

Macro virus pada dasarnya hanya mampu menginfeksi file-file makro seperti .docm, .xls, .pps, dan sejenisnya. Virus jenis ini sering sekali datang dari email yang kamu terima.

- Boot Sector Virus

Boot Sector Virus merupakan jenis virus pada komputer yang mampu menginfeksi bagian terkecil dari sebuah perangkat komputer yang disebut disk boot sector. Ketika sistem komputer bekerja, virus jenis ini mampu bergerak ke mana pun untuk menginfeksi file yang ada.

- Overwrite Virus

Virus jenis ini sedikit licik, karena mampu menghapus file atau data yang sudah terinfeksi tanpa mengurangi kapasitas hard disk komputer. Jadi, pada dasarnya file yang terinfeksi tersebut akan hilang, tetapi kapasitas hard disk akan tetap normal, seolah-olah file tersebut masih ada di dalam direktori.

- Direct Action Virus

Virus jenis ini merupakan virus komputer yang mampu menginfeksi jenis file Bat Autoxec yang terletak pada direktori hard disk. Virus jenis ini biasanya aktif saat sistem operasi pertama kali melakukan booting. Selain itu, virus ini juga mampu menginfeksi perangkat eksternal seperti hard disk dan flashdisk, yang mana mampu membuat virus ini menyebar dari komputer satu ke komputer yang lain.

4. CARA PENANGGULANGAN VIRUS KOMPUTER

- Trojan

Trojan merupakan jenis virus komputer yang memiliki kemampuan untuk mengontrol atau bahkan mencuri data-data yang ada pada sebuah perangkat komputer. Virus jenis Trojan biasanya muncul melalui internet dan juga email yang diterima oleh user. Biasanya, untuk mengatasi virus jenis ini bisa menggunakan software Trojan Remover.

- Worm

Virus jenis worm merupakan virus yang cukup berbahaya karena mampu bereproduksi atau berkembang biak dengan sangat cepat. Jika virus jenis ini dibiarkan saja pada sebuah perangkat komputer, maka kapasitas hard disk komputer tersebut akan penuh oleh file-file sampah. Cara mengatasinya sangatlah mudah, yakni dengan melakukan scanning menggunakan antiVirus seperti Avira, AVG, dan Sejenisnya.

- Memory Resident Virus

Memory Resident Virus adalah jenis virus yang dapat menginfeksi memori pada komputer. Efek yang ditimbulkan dari virus jenis ini adalah membuat kinerja komputer menjadi lambat dan kurang maksimal. Cara mengatasinya adalah dengan menggunakan antivirus seperti Avast, Avira, dan sejenisnya.

- Multipartite Virus

Virus jenis ini biasanya terdiri dari beberapa file yang dapat menginfeksi sistem operasi tertentu pada sebuah perangkat komputer. Virus jenis ini biasanya tersembunyi pada RAM dan Hard disk komputer. Hal yang membahayakan yakni virus ini mampu menginfeksi dengan sangat cepat. Cara mengatasinya adalah dengan melakukan Defrag Hard disk secara teratur menggunakan Disk Defragmenter.

- FAT Virus

Virus jenis File Allocation Table ini merupakan virus komputer yang mampu merusak file-file pada direktori tertentu. File yang terinfeksi virus jenis ini biasanya akan disembunyikan, jadi seakan file tersebut menghilang.

Jadi, jika ada beberapa file di komputer kamu yang menghilang secara misterius, bisa jadi penyebabnya adalah virus FAT. Cara mengatasinya sama halnya dengan virus lain, yakni menggunakan antivirus.

- Directory Virus

Directory Virus adalah jenis virus yang menginfeksi file yang berekstensi exe. Mungkin kamu pernah menjalankan sebuah file exe di komputer kamu, dan dalam seketika, file exe tersebut hilang atau error tanpa alasan jelas. Nah, itulah efek dari virus jenis ini.

Kalau tidak ditangani dengan cepat, maka virus jenis ini bisa merusak semua file exe yang ada di komputer kamu. Sayangnya, antivirus saja tidak cukup untuk mengatasi virus jenis ini. Kalau sudah terinfeksi, kamu perlu menginstal ulang sistem operasinya.

- Macro Virus

Macro virus pada dasarnya hanya mampu menginfeksi file-file makro seperti .docm, .xls, .pps, dan sejenisnya. Virus jenis ini sering sekali datang dari email yang kamu terima. Cara mengatasinya adalah dengan tidak membuka email yang masuk jika menurut kamu email tersebut agak mencurigakan.

- Boot Sector Virus

Boot Sector Virus merupakan jenis virus pada komputer yang mampu menginfeksi bagian terkecil dari sebuah perangkat komputer yang disebut disk boot sector. Ketika sistem komputer bekerja, virus jenis ini mampu bergerak ke mana pun untuk menginfeksi file yang ada. Cara mengatasi virus ini adalah dengan melakukan setting hard drive kamu ke dalam Write Protect.

- Overwrite Virus

Virus jenis ini sedikit licik, karena mampu menghapus file atau data yang sudah terinfeksi tanpa mengurangi kapasitas hard disk komputer. Jadi, pada dasarnya file yang terinfeksi tersebut akan hilang, tetapi kapasitas hard disk akan tetap normal, seolah-olah file tersebut masih ada di dalam direktori.

Tentu hal ini akan membuat kamu tidak merasa curiga kalau ada file yang terhapus di komputermu. Cara mengatasi virus jenis ini adalah dengan menghapus file yang terinfeksi sehingga tidak menyebar ke file yang lainnya.

- Direct Action Virus

Virus jenis ini merupakan virus komputer yang mampu menginfeksi jenis file Bat Autoxec yang terletak pada direktori hard disk. Virus jenis ini biasanya aktif saat sistem operasi pertama kali melakukan booting. Selain itu, virus ini juga mampu menginfeksi perangkat eksternal seperti hard disk dan flashdisk, yang mana mampu membuat virus ini menyebar dari komputer satu ke komputer yang lain. Cara mengatasinya sangat mudah yaitu dengan melakukan scanning secara teratur menggunakan antivirus.

Sumber :

https://bpptik.kominfo.go.id/2015/03/31/1054/sejarah-singkat-lahirnya-virus-komputer-bagian-ke-1/

https://mikebco.wordpress.com/2012/05/26/klasifikasi-virus-komputer/

https://www.dictio.id/t/bagaimana-cara-virus-dapat-menyebar-pada-komputer/12309

http://ilmupengetahuan.org/sejarah-perkembangan-virus-komputer/

http://www.dearyoti.com/sejarah-virus-komputer-dan-perkembangannya/

https://www.it-jurnal.com/pengertian-dan-jenis-jenis-virus-pada-komputer/

http://www.mandalamaya.com/pengertian-virus-komputer-dan-cara-penyebaran-virus/

https://jalantikus.com/tips/virus-komputer-berbahaya-dan-cara-mengatasinya/